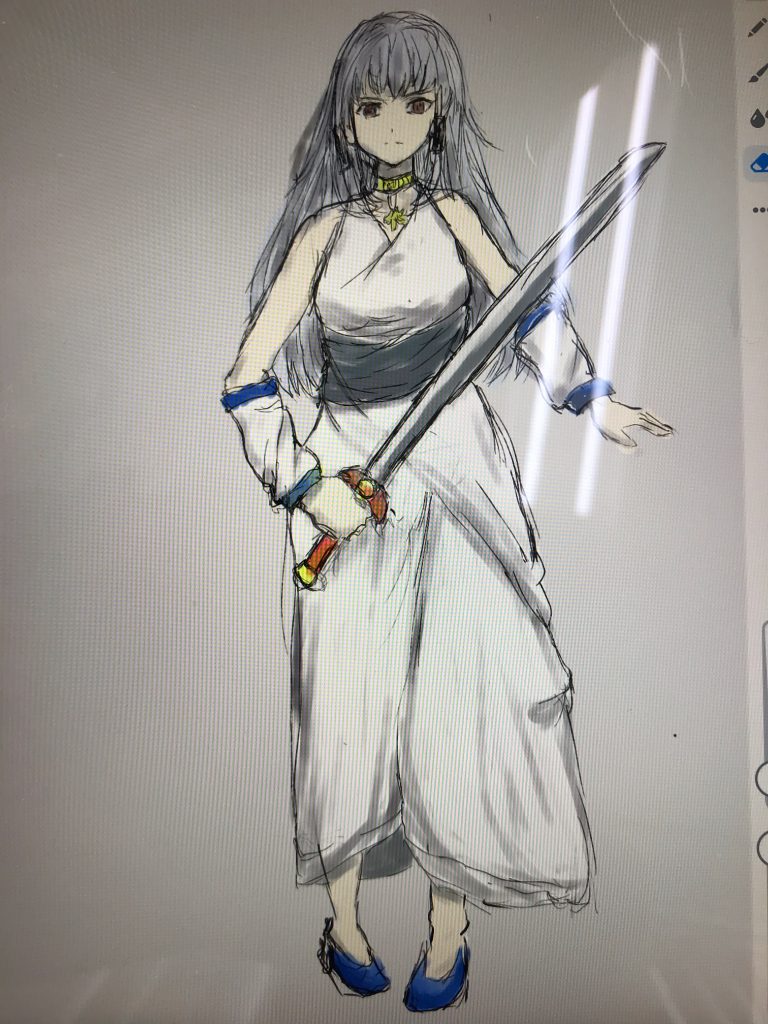

ここ最近人体の勉強をして実際に描くを繰り返していたけどモチベを保つのが辛いので

たまにゆるくお絵描きした。

そしていつもは立ち絵ばかりだったから座り絵にも挑戦しようかとかいてみた

待ち合わせで相手が来るのが遅くてぶすぅとしたの書きたかったけど手の位置と

表情がうまくいかなくてこちらを嫌がっている人になってしまった。

また、座り画像だから適当に背景はかいたもののパースがおかしいかも

座っている姿勢は特におかしくないからいいか

IT系の忘備録とイラスト

ここ最近人体の勉強をして実際に描くを繰り返していたけどモチベを保つのが辛いので

たまにゆるくお絵描きした。

そしていつもは立ち絵ばかりだったから座り絵にも挑戦しようかとかいてみた

待ち合わせで相手が来るのが遅くてぶすぅとしたの書きたかったけど手の位置と

表情がうまくいかなくてこちらを嫌がっている人になってしまった。

また、座り画像だから適当に背景はかいたもののパースがおかしいかも

座っている姿勢は特におかしくないからいいか

マカフィーの記事を知ったのはカプコンのランサムウェアに関する報告があったから。

なので、カプコンのことにしか触れない

https://www.capcom.co.jp/ir/news/html/210413.html

北米にあった旧型VPNの脆弱性を突かれて不正侵入されたとのこと。

結局身代金は支払ってないから個人情報が流出した。

クレジットカードとかの情報が洩れないからいいだろうって判断だろうか。

SOCとEDRについては初耳だったので、上記サイトからメモ用に抜粋

SOC:Security Operation Centerの略。SOCサービスは、システムやネットワークを常時監視し、攻撃の検出・分析・対応などを支援する仕組みのこと

EDR:Endpoint Detection and Responseの略。ユーザが利用するパソコンやサーバなどの機器に不審な挙動を検知するソフトウェアを導入し、迅速な対応を支援する仕組みのこと

SOCについては下記のようなソフトウェアを導入して人が24時間関しているのかな

https://www.ntt-at.co.jp/product/soc/

EDRについては端末(PCやスマホ)などにウイルスが検出されたあとにすばやく端末をリカバリーを実施するもの

https://www.networld.co.jp/product/carbonblack/technical_guide/edr/

上記のエラーは結論からすると、Zabbixのクライアントソフトとエージェントのバージョンに違いあると発生するエラー。これにはまったせいで、クライアントソフトからエージェントに接続することが出来なかった。

環境

Zabbixクライアント側:ubuntu16.04

Zabbixエージェント側:CentOS7.9

最初は、エージェント側の /var/log/zabbix/zabbix_agentd.log 以下にある

failed to accept an incoming connection: connection from "IP" rejected, allowed hosts: "127.0.0.1"みたいなエラーが問題かと思っていてずっと検索していたけど解決しなかったから

クライアント側の /var/log/zabbix/zabbix_server.log を見てMessage from [IP] is missing header. Message ignored.

上記のエラーをググったところ解決した。

自分のZabbixのバージョンはクライアント側は3.2、エージェント側は4.4であった。

試しにクライアント側のバージョンを4.0にアップグレードしたところZabbixの通信が成功した。

その後のアラートメールの検証にも成功したので達成感で溢れている。

まぁ。ubuntuを最新バージョンにしてねって話。

参考

zabbixサーバとエージェントはバージョン合わせないと動かないことがあるっぽい

[Zabbix 3.2][Ubuntu 16.04] Zabbix環境構築手順まとめ

Ubuntu 16.04にzabbix 3.4をインストール

リリースされたばかりのZabbix 4.0を早速インストールしてみる(ubuntu16.04)(未完)

Zabbixを使ってエージェント無しで単純な Webサイト監視だけを行う最短の方法

放射性物質は人の細胞に悪いもので、少量なら細胞の自然回復で補えるけど、大量に浴び続けるとガンにもなるそうだ。

トリチウムは三十水素と呼ばれる放射性物質であり危険性があるというにも関わらず、

トリチウムをゆるキャラにしたことで最近問題となっているそうだ。

制作者側からしたら、トリチウムの理解をひくために親近感のあるキャラを作ったそうだが、

受け手側との齟齬が発生してしまった模様。

まぁ、実際おでんくんみたいなゆるキャラだされたとして、親近感がでるかというと。。。

わりとかわいいけどねw+の部分は陽子かな。

まず、winキー+Rキーを押下。

[ファイル名を実行して実行]コマンドが表示されるので、

[mstsc]と入力。

リモートデスクトップ接続の画面が表示される。

メールを大量に送る攻撃者ってどのようなことをしてるのだろうと思って

攻撃側の立場になりたいと思いスクリプトを作成してみた。

test.txt

#!/bin/bash

cat <<EOF | sendmail -i -t

From:test@test.work

To:test@test.work

Subject:test

test

EOF上記の解説として、まず<<EOF を用いてcat以下の内容を標準入力してほしいと記載。

そうすることで、下記のFromから始まる文章はコマンドと見なされずにすむ。

そのあとに、| でsendmailに引き渡しをして送信する。

上記で作成したファイルを引数にしてfor文で用いる。今回は10回同じメールを送信

for i in {1..10} ; do ./test.txt ; done参考

Linux - bashワンライナーループ

Postfixをインストールしてメール送信してみる

知ると便利なヒアドキュメント

メール送信時に送信元のメールアドレスを変更することができる。

だから送信者を偽ってスパムメール等を送る人がいる。

SPF (Sender Policy Framework)とは、送信者がなりすましメールか検査するための仕組み。

検査をするためにDNSサーバーに「SPFレコード」を記載する。

SPFレコードには送信元としてメールを送ってもよいIPアドレスを記入する。

SPFレコードを記載後は、受信サーバーが送信元のDNSに問合せを行ってSPFレコードを確認する。

送信元のIPとSPFレコードのIPが一致したら受信を許可する。

SPFのレコードの例として下記のように、ipやドメインを記載する"v=spf1 ip4:12.34.56.78 include:example.com -all"

と、一言でいえば送信元のIPに偽りがないか受信サーバーが受信前に

DNSに問合せをしてSPFレコードを確認するって話。

参考

送信ドメインを認証するためのSPFレコードに詳しくなろう

https://sendgrid.kke.co.jp/blog/?p=3509

ここ2週間くらいpostfixでずっとハマっていた話。前回の記事の続きになる。

環境:ubuntu20上でlxc内に作成したubuntu14

ハマっていた時の状況はThunderbirdでローカルのメール内の送受信には成功するけど、他のサーバーには受信ができても送信ができなく上記エラーが発生。

対象のエラー文は /var/log/mail.log で確認できる。

この問題を解消するには、/etc/postfix/main.cf 内の mynetworks の設定が重要だった。

mynetworksについて検索すると、「ネットワークを許可したIPを記述するもの」と上位の検索にひっかかる。

例えば、mynetworks = 127.0.0.0/8 [::1]/128,自分のサーバーのIP

ip a コマンドで確認して上記の通りに設定したけど、題名通りのエラーばかり。

port確認したり、自己証明書疑ったり、ansibleからpostfixをインストールしたからansibleの設定を見直したりと相当遠回りをした。

結果的には、自分が現在利用しているグローバルIPを許可するだけでよかった。

mynetworks = 利用中のグローバルIP

利用中のIPは、IPの確認くん とかでわかる。

エラーログ的には確かにアクセスディナイだからそうなのかもしれないけど、

以前の別のVPSではそのような記述がなかったから試そうとしなかった。

でも今後メールを送信するとき、毎回postfixの設定に

利用中のグローバルIPを記載するのは不都合だな。

もっとスマートにできる方法を考えたい

参考

Postfixでメール送れたけど、宛先サーバに拒否られたw。

https://miff.blog.ss-blog.jp/2014-09-28-1

メールのヘッダーって一度に受け取る情報が多くて苦手。

例えば下記のようなもの

<hornertsukada@sikaku.com>:

Sorry, no mailbox here by that name. (#5.1.1)

--- Below this line is a copy of the message.

Return-Path: <〇@□.net>

Received: (qmail 31328 invoked from network); 2 Feb 2021 16:34:11 +0900

Received: from unknown (HELO ?118.47.236.▲?) (118.47.236.▲)

by mail.val.co.jp with SMTP; 2 Feb 2021 16:34:11 +0900

Message-ID: <4B9A42455D939D5A8B53544C828C4B9A@ROR8C5ND8V>

From: <〇@□.net>

To: <hornertsukada@sikaku.com>メールのヘッダーの読み解き方としては、下から上へと読み解いていくのが基本なので、

上記の場合、To,From,Message-ID....から読んでいく。

個人的に苦手なのが、Receivedから。

改めて調べてみたところ、Receivedは中継しているサーバーのホストやIPを指す。

上記の場合はIP。

さらに上のRecivedはqmail っていうMTAによって送信されていることを指している。

Return-Path、はメールのエラーが発生したときに通知されるメールアドレス。

上記の場合は、<〇@□.net>

ちなみの上記はエラーメールであり存在しないアカウントに送信したために送られてきた

Sorry, no mailbox here by that name. (#5.1.1)

このメールを例にしたのは最近、偽セクストーションメールが流行っているからだ。

https://twitter.com/ipa_anshin/status/1349590829225021440

適当なメールアドレスを入手してそれを送信元のメールにして、

送信先の相手に恐喝する内容が記載されている。

偽セクストーションメールついては基本的には無視していいんだけど、

アカウントを乗っ取られた可能性や中身に該当するものが場合不安になる人が多いんだそう。

でも大抵はヘッダーを見ると送信元のホストから詐称メールとわかる。

とはいえ、メールアカウントを知られた時点で詐称メールに利用されるのは勘弁だな。

企業とかの場合信用がさがるし。

参考

メールのヘッダ情報の読み方

https://blog.heteml.jp/?p=4897

しつこいウイルスメールへの対処法~Fromを詐称されたメールから送信元を特定

https://www.itmedia.co.jp/broadband/0302/27/lp23.html

あるスパム送信者の環境

https://inuz.hatenablog.com/entry/20060303/p1

体の構造を理解していれば、人の絵を服からかけるかもしれないけど服の影のつける場所とかがわからないのでまず裸体を描いてから服を着せてみた。

キャラとか服はその場で考えたもの。

腕につける布だとか、ドレスの影のつけ方はなんとなくそれっぽい気がしなくもない